萬盛學電腦網 >> 網絡應用技術 >> 應用教程 >> 如何讓網絡路由器更安全

如何讓網絡路由器更安全

目前已經有成千上網的家庭路由器已經被惡意軟件感染,並被黑客用來發布分布式拒絕服務攻擊(DD0S)。router-based僵屍網絡被調查人員發現,這一僵屍網絡早在去年年底已經對幾十個網站進行了DDoS攻擊。研究人員追蹤這些惡意流量劉翔的路由器和運營商網絡,發現這些攻擊來自於世界各地。而且這些被感染的路由器被安裝了不止一個惡意軟件。

僵屍網絡危害甚大

研究人員發現,黑客並不是通過路由器的固件進行漏洞攻擊,而是因為路由器本身的遠程管理接口暴露在互聯網中,並且後台管理使用了默認的用戶名和密碼。這些被感染的路由器還可以在網上搜索其他路由器,並且通過遠程管理接口發起攻擊。這些路由器自身的安全漏洞,被黑客一次又一次的利用,並且在互聯網上肆意蔓延。

網絡安全不容忽視

除了進行DDoS攻擊,被感染的路由器還將用戶重新定向到惡意網站,黑客通過這種手段盜竊用戶的網銀和各種賬戶,讓用戶蒙受資金和個人隱私洩露的損失。研究者檢測到4萬多個不同的IP地址已經被感染這一惡意軟件,分別來自全球109家網絡運營商。受感染最多的設備依次來自泰國、巴西、美國和印度。研究人員還追蹤到大約60台服務器被黑客用來控制這些被感染的路由器,其中大部分來自美國和中國。

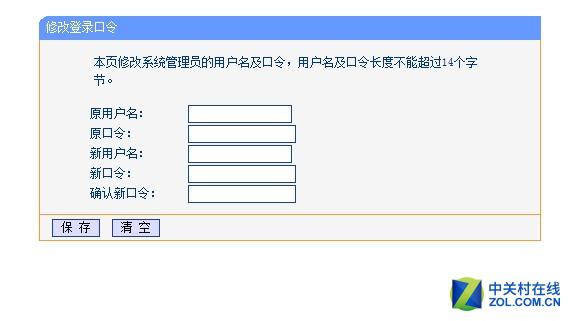

更改路由器的管理用戶名和密碼

保護自己家中的無線路由器不被感染,應該禁止路由器的遠程管理選項,這樣路由器的管理接口就不會通過HTTP或SSH暴露在互聯網中。訪問yougetsignal.com,網站中的工具可以掃描開放端口的路由器IP,可以看看是否自己家的路由器開放了遠程管理端口。最重要的是,用戶必須更改家中路由器後台的默認管理密碼和用戶名,提高自己路由器的安全等級。

注:更多精彩教程請關注三聯電腦教程欄目,三聯電腦辦公群:189034526歡迎你的加入