萬盛學電腦網 >> 安全資訊防護 >> 網管員必讀的十四大安全策略

網管員必讀的十四大安全策略

不需要昂貴的、復雜的安全系統;僅僅是一些簡單的檢查和管理就能發揮很高的效用。

1、避免安裝或運行未經認證的不明軟件或內容。了解電腦上正在運行哪些程序以及它們為什麼運行。如果你不知道你的系統上都有什麼,你就不能充分對你的系統進行保護。

2、不要讓非管理員用戶以系統管理員或者根權限身份登錄。

3、保護你的e-mail。將所有進入的HTML內容轉換為普通文本格式,阻止所有文件默認文件擴展,除了少數你希望允許通過的。

4、保護你的密碼。設置較長的密碼,普通用戶來說,以10個字符或更長為佳,系統管理帳戶為15個字符或更長為佳。執行帳戶鎖定,甚哪怕就只是一分鐘的。在Windows系統裡,禁用LM密碼hash。在Unix/Linux下,使用較新的crypt(3)hash,MD5類型hash,或者如果你的操作系統支持的話,選擇更好的bcrypt hash。

5、盡可能地使用默認禁用和最小化權限。當執行最小化權限的安全策略的時候,使用基於規則的安全。你應當一個IT規則一個組,而不是只有一個“IT安全組”。

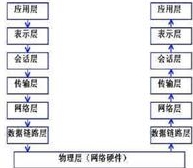

6、定義和加強安全域。誰需要訪問什麼?什麼類型的通信連接是合法的?回答這些問題然後設計周邊防御。定義基准值,記錄反常的通信量。

7、在可能的情況下加密所有的機密數據,特別是在便攜式電腦和存儲設備上。沒有任何借口偷這個懶--你因丟失的數據而惡化的公共關系就可以說明一切了(當然,你可以看看AT&T,Veteran Affair美國部門,美國銀行的下場)。

8、操作系統和所有程序的升級補丁管理。自我一下,你最近有沒有升級你的Macromedia Flash,Real Player,和Adobe Acrobat呢?

9、盡可能地在網關和主機上裝配反病毒、反垃圾郵件和反間諜套件。

10、模糊化地設置安全信息。重命名你的管理員和根權限帳戶。不要以ExchangeAdmin來命名一個帳號。不要將你的文件服務器命名為如FS1,Exchange1或者GatewaySrv1登。在條件允許時將服務置於非默認端口:比如,你可以為內部用戶和商業伙伴將SSH服務移到30456端口,RDP到30389,HTTP到30080等等。

11、在你的網絡上掃描並調查未知TCP或者UDP端口監聽。

12、跟蹤記錄每個用戶在Internet上所浏覽的區域和時間。將結果置於一個人人都可以接觸到的實時在線報告中。這個建議就是使用戶對自己互聯網沖浪習慣進行自我管理(我敢打賭,這樣同樣會帶來生產力上的突然提高)。

13、自動化安全策略。如果你不設為自動的話,它將處於一個不和諧的狀態。

14、對全體雇員進行有關信息安全的教育,並制定合適的策略和程序。習慣於變化的和結構化的管理。對於不依從者經行嚴厲處罰。

總結:

我知道以上的建議並不完全,還應考慮物理安全等,但這已經是個不錯的開始了。選擇一個建議並專注地將它從頭到尾完成。然後再開始另一個。跳過那些你不能完成的,集中到你所能完成的建議上去。如果你確實必需昂貴的IDS,就去買吧--但先完成這些基礎的工作吧。

- 上一頁:分析網絡安全與保密的6個技術指標

- 下一頁:用日志與監控構建安全的應用程序