萬盛學電腦網 >> 系統工具 >> QQ木馬是什麼

QQ木馬是什麼

QQ木馬是針對QQ即時聊天工具的盜號木馬。病毒運行後會修改注冊表增加啟動項,破壞QQ醫生的運行。然後通過內存讀取的方式盜取用戶的QQ號和密碼,並把密碼發送到木馬種植者的手上。

行為分析

1.生成文件:

%sys32dir%qqmm.vxd

2.生成CLSID組件

HKEY_CLASSES_ROOTCLSID

HKEY_CLASSES_ROOTCLSID @ ""

HKEY_CLASSES_ROOTCLSIDInProcServer32

HKEY_CLASSES_ROOTCLSIDInProcServer32 @ "C:WINDOWSsystem32qqmm.vxd"

HKEY_CLASSES_ROOTCLSIDInProcServer32 ThreadingModel "Apartment"

3.修改注冊表,增加啟動項

HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionExplorerShellExecuteHooks

4.病毒運行後會刪除病毒源文件自身.

5.病毒運行後會把vxd文件注入到進程當中.

6.病毒運行後會刪除QQ醫生的執行文件QQDoctorQQDoctor.exe

7.病毒運行後會登錄h ttp://f***h. ch****en.c om/ip/ip.php網站來獲得客戶機器的IP地址.

8.病毒運行後會通過讀取內存的方式截獲客戶QQ的賬號,密碼等相關資料.然後把獲得的QQ的相關資料發送木馬種植者的郵箱.

典型病毒

QQ偽裝盜號者

病毒名稱(中文):QQ偽裝盜號者16 38 40(無空格)病毒別名:威脅級別:★☆☆☆☆病毒類型:偷密碼的木馬病毒長度:163 840影響系統:Win9x WinMe WinNT Win2000 WinXP Win2003

病毒行為

該病毒是針對QQ即時聊天工具的盜號木馬。病毒運行後會釋放偽裝成系統桌面進程的病毒文件,修改注冊表增加啟動項,然後通過內存讀取的方式盜取密碼,並把密碼發送到木馬種植者的手上。

1.生成文件

%sys32dir%explorer.exe

%sys32dir%systemlr.dll

2.生成注冊表啟動項

HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionRun explorer.exe "C:WINDOWSsystem32explorer.exe"

3.病毒運行後會生成一個病毒文件名的常駐進程.

4.病毒還會把Dll文件注入到explorer.exe和其他的非系統進程當中.

5.病毒會把盜取的密碼發送到木馬種植者的郵箱中.

通過聊天工具傳播QQ盜號木馬885 76(無空格)

病毒名稱(中文):QQ盜號木馬885 76病毒別名:威脅級別:★☆☆☆☆病毒類型:偷密碼的木馬病毒長度:885 76影響系統:Win9x WinMe WinNT Win2000 WinXP Win2003

應對策略

QQ木馬說到底就是可以竊取你機密的程序,它是捆綁的一種文件~可以竊取你QQ密碼和聊天記錄.平時不要隨意接收 QQ上傳來的文件和QQ上其他人打開的網址.尤其是對方在網吧上網時,會自動傳來個文件或網站,千萬不要打開,除非對方是你熟悉的朋友先問一下是否是他發給你的.如果中了毒就用卡巴斯基殺進安全模式殺。在QQ硬盤裡有QQ病毒專殺工具,下載後殺毒就行。

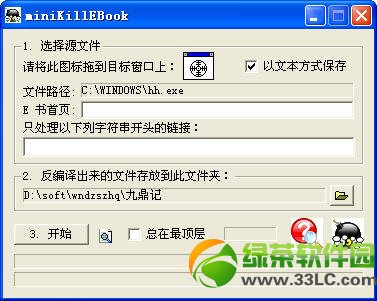

QQ病毒專殺工具

百度可以搜索到,這裡提供兩個鏈接,專殺工具QQ木馬終極應對策略

通過eXeScope,可以對QQ進行徹底地改造,這樣,就可以防止任何本地的木馬:因為它們根本不可能知道你在運行QQ,也不知道你在輸入密碼,從而就不可能竊取到你的QQ密碼。

找到QQ可執行檔案的位置,將QQ目錄拷貝到其他位置,並將其中QQ可執行檔案換名,如改為“副件qq2000b.exe”。這樣做的目的是為了防止木馬使用第一種判斷方法。

使用ExeScope打開QQ的可執行檔案,找到要修改的項。

位置在[資源]→[對話框]→[對話框450],修改QQ登錄的標題欄。修改密碼域的屬性。

這樣做會導致密碼以明文形式出現在輸入框,可能會被別人偷看,不過為了防止木馬偷看,你只能這樣了。保存設置。現在運行“復件 qq2000b.exe”看看吧。如果大家都采用這樣的防護措施,離QQ木馬的消失的日子就不遠了。

- 上一頁:Trojan是什麼病毒

- 下一頁:UDP攻擊是什麼