萬盛學電腦網 >> 安全資訊防護 >> 什麼是APT網絡攻擊

什麼是APT網絡攻擊

什麼是 APT?簡單說就是針對特定組織所作的復雜且多方位的網絡攻擊。

這兩年讓很多組織機構聞之色變的高級持續性滲透攻擊(APT)的特點之一就是【假冒郵件】:針對被鎖定對象發送幾可亂真的社會工程學詐騙郵件,例如冒充領導來信,取得在計算機中植入惡意軟件的第一個機會。

以往黑客發動的 APT 攻擊雖然以政府機構為主要目標,但從 2010 年開始,越來越多的企業也成為黑客鎖定竊取信息情報的受害者,2011 年幾個世界性的組織在目標攻擊下淪陷,付出了高昂的成本。RSA 和 Sony 是 2011 年最大的兩個 APT 攻擊受害者。幾個世界性的組織在目標攻擊下淪陷,付出了昂貴的成本,他們丟失了數百萬客戶的數據,光是完成修復就花費了巨資。

趨勢科技身為全球雲端安全的領導廠商,在年度雲端信息安全盛會“CloudSec 2012”中,介紹了如何對新出現的 APT 威脅做出響應,並保護企業的重要機密信息。以下是趨勢可技技術研發部技術經理翁世豪在會議中分享的:面對 APT,企業應當采取的縱深防御防御策略。

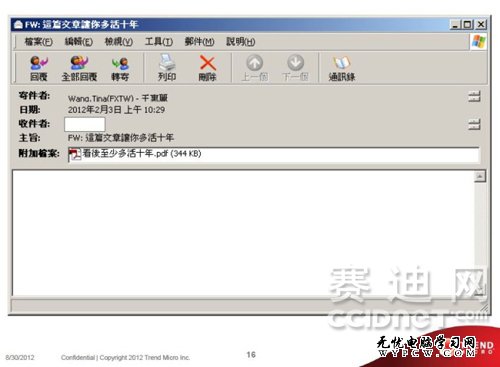

這裡有幾個郵件樣本

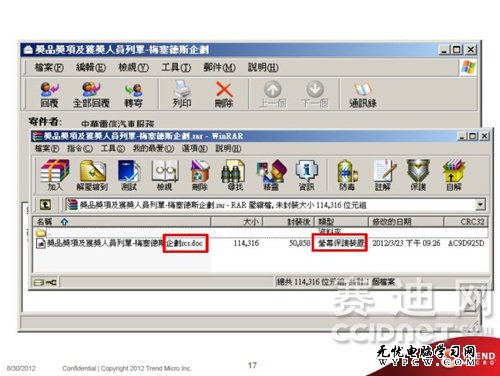

1. 攻擊者首先收集電子郵件清單,然後寄給組織內部的特定對象,這個看起來像是 Excel 文檔的附件,打開後只有一個空白文件,難道是發錯文件了嗎?

其實看到這個界面時,病毒已經在後台運行了,因為該文件是經過特殊設計的,內部插入了一個 Flash 文件,即使用戶已經更新了所有的補丁還是無法阻擋該攻擊,因為這是零時差漏洞攻擊。

2. 這個文章看了讓你多活十年(這類搏感情的郵件,誤點率很高)

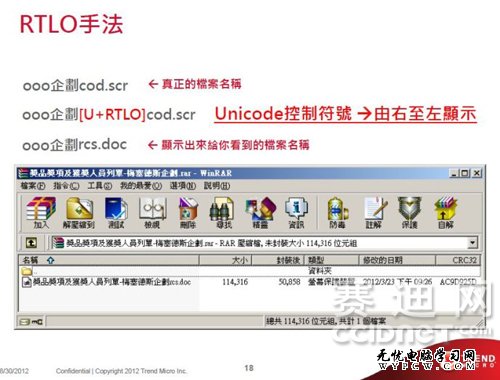

3. 偽裝成普通文件的可執行文件(RTLO 手法)

“企劃rcs.doc”,這個文件看起來像是普通文檔,但實際上這個文件的真正名稱是“企劃cod.scr”,黑客在這個屏幕保護程序中插入了句柄,讓它的名稱按照從後到前的順序顯示,點擊後可以正常運行。

面對層出不窮的 APT 攻擊事件,我們每個人都聽說過沒有萬靈丹,需要做好長期抗戰的准備...但難到企業真的就只能眼睜睜地看著黑客胡作非為?趨勢科技通過完整的縱深防御架構以及回饋式防護機制,可以為客戶提供最佳的 APT 防御解決方案。

- 上一頁:世界最大石油公司受到網絡攻擊

- 下一頁:史上最嚴重的VPN攻擊事件