萬盛學電腦網 >> 安全資訊防護 >> ARP攻擊實戰之WinArpAttacker

ARP攻擊實戰之WinArpAttacker

WinArpAttacker是一個很出名的ARP攻擊工具,功能也很強大,沒有用過的朋友可以在上網搜一下,下載這裡就不提供了。這裡先簡單介紹一下這工具的基本用法。

1. 首先是下載軟件,然後安裝(廢話...),注意一下:WinArpAttacker需要WinPcap作為支持,所以你的機器得先安裝WinPcap,我現在裝的是4.0.0,不知道還有沒有更新的版本。

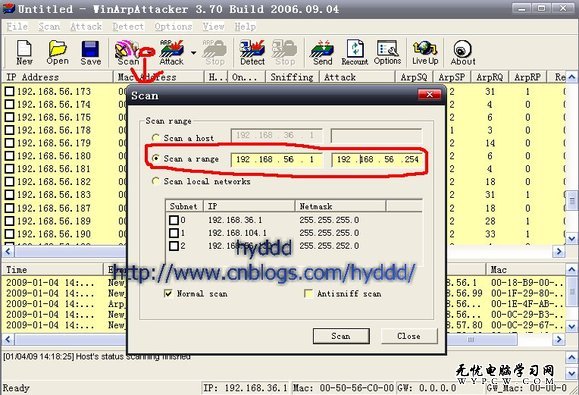

2. 運行WinArpAttacker.EXE,噢,開始了(這裡的演示只是為學習之用,請各位不要大搞破壞,不然警察叔叔找你,我不負責!!!)。首先,我們先來掃一下局域網的機器,如圖:

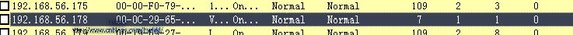

發現了不少機器~~呵呵~這次被攻擊的苦主是我的另外一台機器,IP是192.168.56.178,如圖:

OK,一切都准備就緒了,現在正式介紹一下WinArpAttacker的功能:

在ToolBar裡面,可以看到Attack這個圖標,裡面有幾個選項:

1).Flood: 連續並且大量地發送“Ip Conflict”包(此功能有可能會導致對方DOWN機)。

2).BanGateway: 發包欺騙網關,告訴網關錯誤的目標機MAC地址,導致目標機無法接收到網關發送的包(這個功能我還沒有研究透,因為對目標機器使用這種攻擊,但它還是能上網,可能是公司的網關有ARP防火牆作保護)。

3).Ip Conflict: 發送一個IP一樣但Mac地址不一樣的包至目標機,導致目標機IP沖突。(頻繁發送此包會導致機器斷網),這個和第一功能的效果我就不截圖了,如果被攻擊,效果很明顯,在你機器的右下角會有個IP沖突的標志....這裡就不多說了。

4).Sniffgateway: 同時ARP欺騙網關和目標機,使你可以監聽目標機的通信。

5).SniffHosts:欺騙多個主機,使你可以監聽他們之間的通信。(危險!)

6).SniffLan:...欺騙局域網的所有機器,說是你才是網關,然後通過這個你可以監聽整個網絡...(危險!!!)

以上是Attack功能的介紹,接下來是Detect功能,它的主要作用是檢查現在網絡上基於ARP的攻擊(這裡不詳細介紹)。

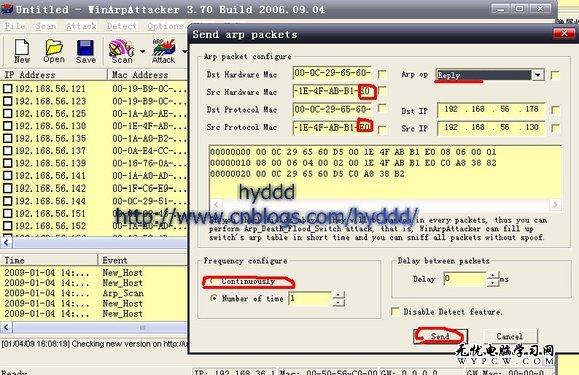

3. OK,然後這裡要主要介紹的Send功能(見ToolBar),Send的主要功能是讓你自己能夠組建ARP包頭,呵呵,有了這個,你就可以實現修改別人機器的ARP緩存了。

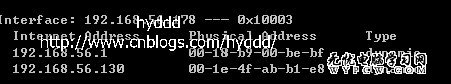

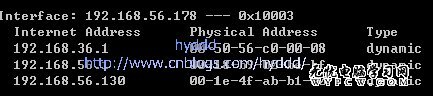

首先,先看看我們的目標機(苦主)現在的ARP緩存狀態,如圖:

攻擊者現在IP是192.168.56.130,MAC地址是:00-1E-4F-AB-B1-E8。然後根據《Arp小記》裡面的說明,當 發送一個ARP應答包給目標機(苦主)時,目標機應該會增加一條IP-MAC記錄(記錄不存在時)/修改IP-MAC記錄(記錄存在時)。好的,現在我們 就自己搞包頭吧,如圖:

注意看,Dst的Mac地址最後2位我改為了E0,為的就是欺騙目標機,修改其ARP緩存表。填完數據後,Send......現在,我們再一起看看目標機的ARP緩存如何:

可以看到,現在192.168.56.130的機器的MAC地址已經修改了,和剛才自己組裝的包的信息是一致的,最後2位是E0!!!嗯~~ARP攻擊成功了。剛才上面提到的Attack的6個選項,其實都可以用Send功能自己實現的,這裡就不多說了。

ARP攻擊中WinArpAttacker工具的介紹就結束了,不知道您是否已經有所了解了,我們還會繼續整理這方面的內容的。

- 上一頁:無線路由不能上網故障解決

- 下一頁:幫你成為個人軟“牆”設置高手