萬盛學電腦網 >> 網絡基礎知識 >> 無線網絡密碼破解教程! 蹭網防蹭網攻受秘籍

無線網絡密碼破解教程! 蹭網防蹭網攻受秘籍

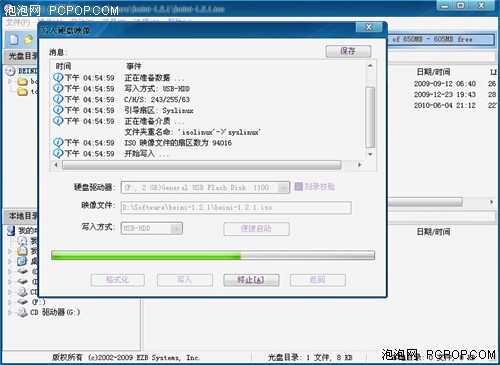

導入鏡像文件之後,選擇寫入方式

導入鏡像文件之後,選擇寫入方式

寫入速度很快,一分鐘不到

寫入速度很快,一分鐘不到

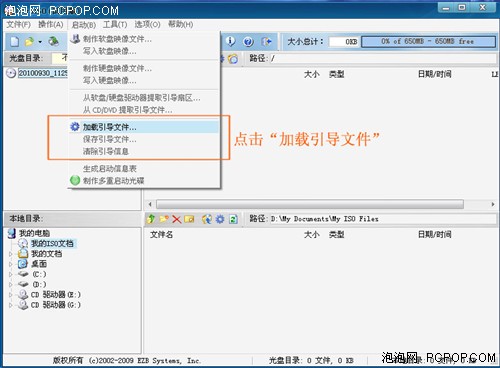

加載引導文件

但是有時候選擇直接寫入之後,電腦並不能成功從U盤啟動“奶瓶”。因此如果制作不成功之後,我們還需要選擇手工加載引導文件。

加載引導文件

但是有時候選擇直接寫入之後,電腦並不能成功從U盤啟動“奶瓶”。因此如果制作不成功之後,我們還需要選擇手工加載引導文件。

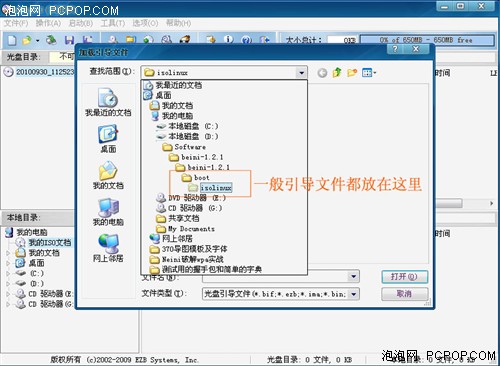

引導文件位置

[page_break]

我們首先需要將下載的“奶瓶”的.iso文件解壓縮,然後在如上圖所示的目錄中找到引導文件,然後再進行加載,如此操作之後,再進行U盤的寫入。

引導文件位置

[page_break]

我們首先需要將下載的“奶瓶”的.iso文件解壓縮,然後在如上圖所示的目錄中找到引導文件,然後再進行加載,如此操作之後,再進行U盤的寫入。

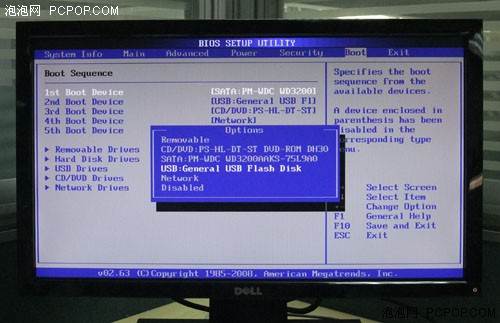

修改BIOS設置

重啟電腦之後,按DEL鍵進入BIOS設置界面,在這裡我們要選擇從U盤啟動,以讓電腦從“奶瓶”系統啟動。

修改BIOS設置

重啟電腦之後,按DEL鍵進入BIOS設置界面,在這裡我們要選擇從U盤啟動,以讓電腦從“奶瓶”系統啟動。

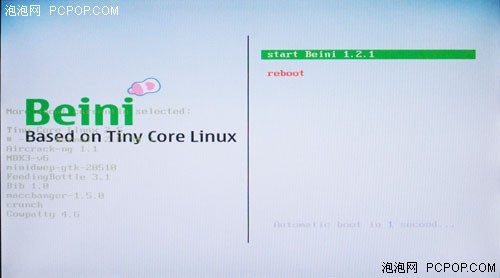

“奶瓶”的啟動界面

如果你能看到上面的這個畫面,那U盤啟動盤就制作成功了,稍後片刻,我們即可進入“奶瓶”中。

“奶瓶”的啟動界面

如果你能看到上面的這個畫面,那U盤啟動盤就制作成功了,稍後片刻,我們即可進入“奶瓶”中。

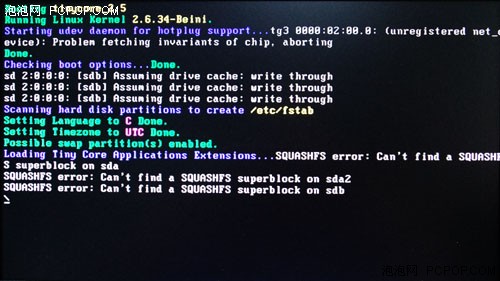

正在啟動“奶瓶”

正在啟動“奶瓶”

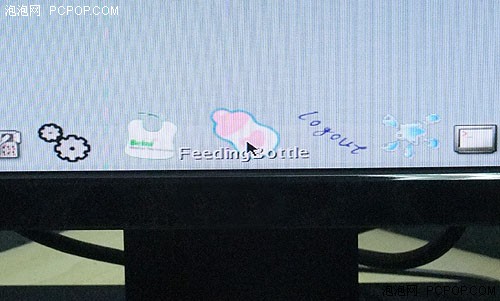

“奶瓶”的桌面,很清爽

“奶瓶”的桌面,很清爽

點擊位於最下端Dock上的“奶瓶”圖標,即可開始我們的破解旅程

[page_break]

掃描網絡信號

通常在我們的周圍,都會同時開著很多台路由器,因此我們的電腦上也會顯示多個連接信號。在“奶瓶”上搜索這些信號,則是一件非常簡單的事情。

點擊位於最下端Dock上的“奶瓶”圖標,即可開始我們的破解旅程

[page_break]

掃描網絡信號

通常在我們的周圍,都會同時開著很多台路由器,因此我們的電腦上也會顯示多個連接信號。在“奶瓶”上搜索這些信號,則是一件非常簡單的事情。

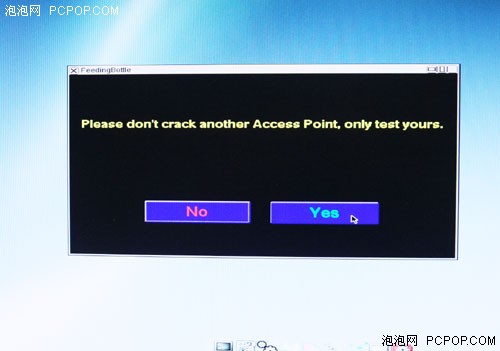

點擊YES,開始掃描

點擊“奶瓶”圖標之後,系統就會跳出上圖這個界面,在這裡點擊YES按鈕,即可啟動網路信號掃描。

點擊YES,開始掃描

點擊“奶瓶”圖標之後,系統就會跳出上圖這個界面,在這裡點擊YES按鈕,即可啟動網路信號掃描。

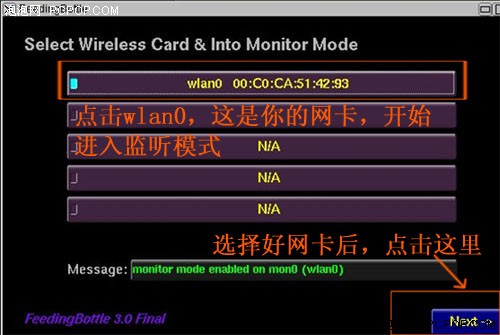

選擇網卡之後,開始監聽網絡信號

選擇網卡之後,開始監聽網絡信號

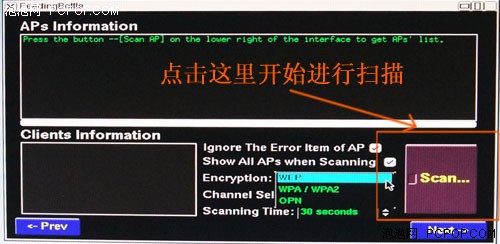

畫面中的Encryption選項可以選擇加密類型

畫面中的Encryption選項可以選擇加密類型

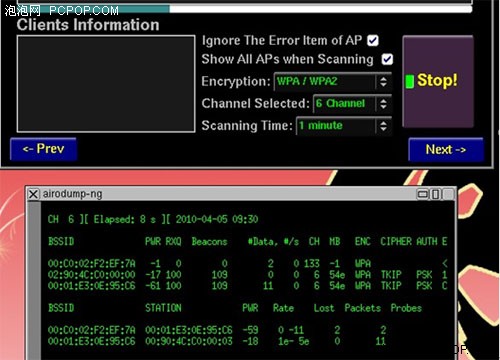

正在掃描網絡

正在掃描網絡

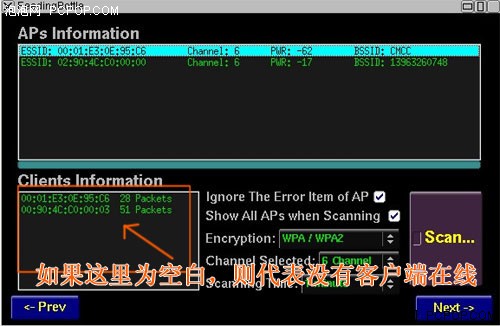

掃描完畢,搜索到兩個無線網絡

[page_break]

首先說一下客戶端,這裡說的客戶端,即代表所掃描到的路由器正在通過客戶端上網,因此我們完全可以向其發起攻擊。而至於只有信號,而沒有客戶端在線的情況,我們將在今後再抽時間來討論。大家注意,由於WEP加密模式已經完全被破解掉,我所在的小區所能收到的網絡信號,基本上都采取了WAP/WAP2的模式,這點上大家都做的很好,只是,WAP/WAP2也並不是完全安全的,讓我們繼續往下看。

當然,有客戶端的情況下,還是非常容易破解的。如果真的沒有客戶端,記不起來是哪位網友說的話了:“沒有耐心守候獵物的獵人不是一個好獵人。”這話不錯,選擇晚上進行守候,相信肯定會收獲頗豐。

掃描完畢,搜索到兩個無線網絡

[page_break]

首先說一下客戶端,這裡說的客戶端,即代表所掃描到的路由器正在通過客戶端上網,因此我們完全可以向其發起攻擊。而至於只有信號,而沒有客戶端在線的情況,我們將在今後再抽時間來討論。大家注意,由於WEP加密模式已經完全被破解掉,我所在的小區所能收到的網絡信號,基本上都采取了WAP/WAP2的模式,這點上大家都做的很好,只是,WAP/WAP2也並不是完全安全的,讓我們繼續往下看。

當然,有客戶端的情況下,還是非常容易破解的。如果真的沒有客戶端,記不起來是哪位網友說的話了:“沒有耐心守候獵物的獵人不是一個好獵人。”這話不錯,選擇晚上進行守候,相信肯定會收獲頗豐。

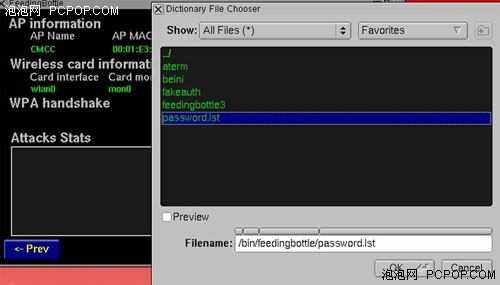

抓包之前,先掛好密碼字典,一會抓到就能直接破解

抓包之前,先掛好密碼字典,一會抓到就能直接破解

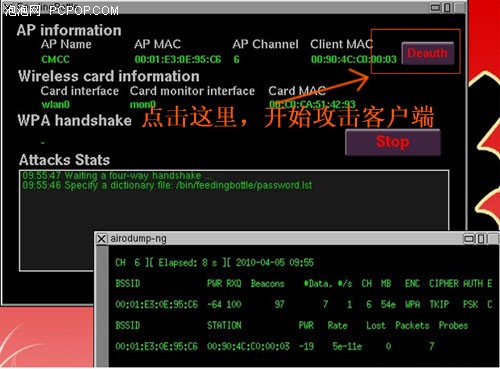

點擊Deauth,攻擊對方客戶端

點擊Deauth之後,系統就會對對方客戶端發起攻擊,迫使對方客戶端和路由器斷開鏈接。而當對方網絡鏈接斷開之後,路由器就會和客戶端互傳握手包,而這正是我們需要的。抓取握手包是快慢,需要視我們與對方路由器以及AP之間的距離,信號越強,抓取成功越快,反之則越慢,甚至抓取不到。

點擊Deauth,攻擊對方客戶端

點擊Deauth之後,系統就會對對方客戶端發起攻擊,迫使對方客戶端和路由器斷開鏈接。而當對方網絡鏈接斷開之後,路由器就會和客戶端互傳握手包,而這正是我們需要的。抓取握手包是快慢,需要視我們與對方路由器以及AP之間的距離,信號越強,抓取成功越快,反之則越慢,甚至抓取不到。

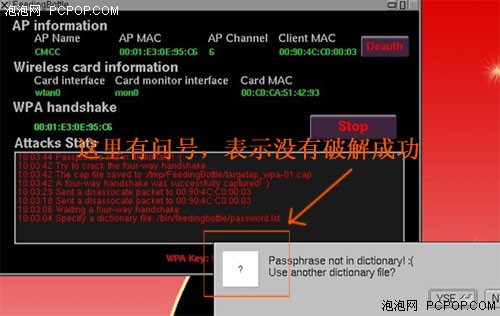

自帶密碼字典沒有破解成功

一般情況下,我們利用“奶瓶”自帶的字典是破解不了所抓取的握手包的。因此,我們還需要將握手包導出,拿到Windows系統下,運用另外一款暴力軟件進行破解。

[page_break]

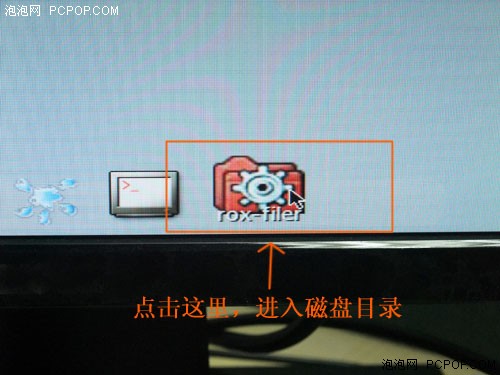

導出握手包

由於“奶瓶”是Linux系統,因此在文件的存儲方式以及文件的操作方式上與我們日常的操作方法有著一定的不同。

自帶密碼字典沒有破解成功

一般情況下,我們利用“奶瓶”自帶的字典是破解不了所抓取的握手包的。因此,我們還需要將握手包導出,拿到Windows系統下,運用另外一款暴力軟件進行破解。

[page_break]

導出握手包

由於“奶瓶”是Linux系統,因此在文件的存儲方式以及文件的操作方式上與我們日常的操作方法有著一定的不同。

rox-filer即相當於“我的電腦”

rox-filer即相當於“我的電腦”

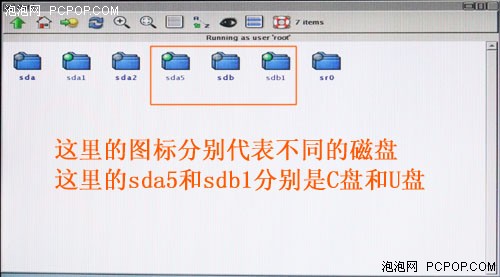

“奶瓶”中的磁盤列表

rox-filer打開之後,點擊左上角的綠色箭頭,然後進入mnt目錄之後,即可看到上圖中的磁盤列表。只是由於沒有明顯的盤符現實,因此我們需要一個個去試了之後才能確定這些個圖標分別對應哪個磁盤。

“奶瓶”中的磁盤列表

rox-filer打開之後,點擊左上角的綠色箭頭,然後進入mnt目錄之後,即可看到上圖中的磁盤列表。只是由於沒有明顯的盤符現實,因此我們需要一個個去試了之後才能確定這些個圖標分別對應哪個磁盤。

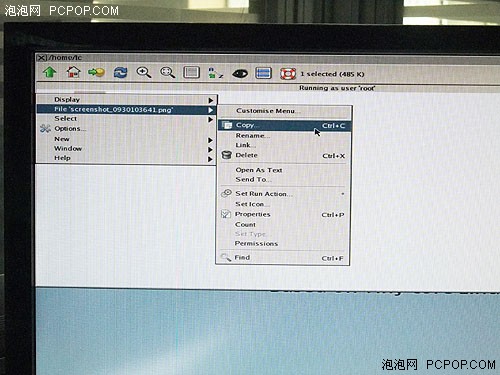

文件操作之:右鍵選擇“COPY”

文件操作之:右鍵選擇“COPY”

文件操作之:拖拽

文件的操作方式跟

文件操作之:拖拽

文件的操作方式跟

- 上一頁:無線路由器如何防蹭網 保護網絡安全

- 下一頁:注冊表操作大全

網絡基礎知識排行

網絡安全推薦

相關文章

copyright © 萬盛學電腦網 all rights reserved