萬盛學電腦網 >> 網絡基礎知識 >> 企業遭攻擊的七種常見類型

企業遭攻擊的七種常見類型

互聯網的發展和普及,為企業的工作帶來極大便利,同時,也為黑客入侵和病毒傳播提供了契機。因此,需要對企業信息系統存在的安全缺陷、可能受到的黑客攻擊、容易被黑客利用的不安全行為等進行深入了解和分析。

瑞星公司最新發布的2010中國企業安全報告中指出,一般來說,黑客攻擊企業的主要方法有DDOS攻擊、病毒植入、域名劫持等七大類。

1、阻斷用戶訪問

這種攻擊通常發生在大型網站和熱門網站。2010年初,百度遇到的就是典型的“阻斷用戶訪問”型攻擊,黑客替換了百度的域名解析記錄,使用戶無法訪問搜索服務器。此次攻擊持續時間長達幾個小時,造成的損失無法估量。

能造成“阻斷用戶訪問”效果的攻擊手段,除了“域名劫持”之外,更普遍的手段是DDOS攻擊(Distributed Denial of Service,分布式拒絕服務攻擊)。黑客控制位於全球的成千上萬台機器,同時向攻擊目標發起連接請求,這些請求在瞬間超過了服務器能夠處理的極限,導致其它用戶無法訪問這些網站。

DDOS攻擊技術含量比較低,即使技術不高的人只要花錢購買肉雞,從網上下載工具就可以進行,因此在所有針對企業的攻擊中,此類攻擊占據了很大的比例。而且這一類攻擊普通網民可以感受到,很容易被媒體報道,通常會引起業界的關注。

最新案例:2011年3月,韓國40個主要網站遭到分布式拒絕服務(DDOS)攻擊,涉及總統府青瓦台、外交通商部、國家情報院等,以及著名搜索引擎NAVER等企業。

▲(韓國警察廳官員介紹黑客攻擊政府網站的情況)

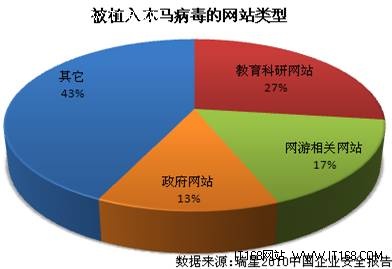

2、在網站植入病毒和木馬

攻擊企業網站,並在服務器上植入惡意代碼,是另一種應用廣泛的黑客攻擊形式。根據瑞星“雲安全”系統提供的結果,2010年,國內有250120個網站被植入了病毒或者木馬(以域名計算)。教育科研網站、網游相關網站和政府網站,是最容易被攻擊植入木馬的三個領域,分別占總體數量的27%、17%和13%。

▲ 被植入木馬病毒的網站類型

3、將域名劫持到惡意網站

“域名劫持”也是企業用戶經常遇到的一種攻擊方式,通常表現為“網民輸入一個網站的網址,打開的卻是另一個網站”。這種現象可以分為以下多種情況:

①黑客通過病毒修改了用戶客戶端電腦的HOST列表,使一個正確的域名對應了錯誤的IP地址。

②用戶所在的局域網,比如小區寬帶、校園網、公司局域網等被ARP病毒感染,病毒劫持了局域網內的HTTP請求。

③網站所在的服務器機房遇到了ARP攻擊。

④黑客通過技術手段,篡改了域名注冊商管理的服務器。

前三種情況僅影響部分用戶,第四種情況影響的是所有網民,所以危害最大。

4、內部賬號和密碼外洩

由於網絡管理員通常管理多個密碼,有的管理員會把密碼記在紙上,貼在辦公室裡;或者使用自己的生日、電話號碼等常見數字;或者有的管理員會使用密碼管理工具,保存在自己的個人PC上,這些行為都很容易被黑客攻擊並竊取,取得密碼後會進行下一步的操作。

5、內網關鍵信息外洩

黑客在對一個企業進行攻擊前,通常會對其進行長時間的觀察和探測,例如:企業內網使用了哪些軟硬件產品、版本型號、各自存在的漏洞;人員布置方面的信息,如多久對服務器進行一次例行檢查、具體的安全管理規范是怎樣的。

有的黑客甚至會關注“一旦發生安全事故,網絡管理員的的責任追究”等具體細節。因為有的企業規定了嚴苛的安全管理制度,管理員一旦發現安全事故,會傾向於掩蓋,而不是追查,這樣就給黑客的進一步入侵帶來方便。

瑞星建議,為了保證企業內部的關鍵信息安全,應該制定切合實際的安全制度,並保證認真執行,這樣才能最大限度保證關鍵信息不會外洩。

6、商業機密外洩

隨著市場競爭的激烈,有的企業會雇傭黑客獲取競爭對手的情報,從而在市場競爭中占據先機。2010年3月,澳大利亞三大鐵礦石生產商的公司網站遭到來源不明的網絡黑客的攻擊。媒體報道猜測,這些攻擊可能與鐵礦石價格大幅上漲有關。

在國內,此類帶有商業目的的黑客攻擊,近年來出現飛速上升的趨勢。2006年,黑客葛某開始利用木馬程序侵入馮某開的視頻轉換軟件公司的電腦,期間馮某多次查殺了葛某研究出的木馬程序,葛某想到自己花費大量精力研究出的程序竟被查殺,便想伺機報復。

2010年1月份,葛某向馮某發了一封攜帶其所做木馬病毒的郵件,成功將木馬遠程控制程序植入馮某的電腦,並對馮某電腦中的系統信息進行篡改,造成經濟損失達8萬余元人民幣。同時,葛某通過遠程控制程序陸續從馮某電腦中竊取其公司的核心軟件源代碼,後多次匿名向馮某發送敲詐郵件索要200萬美元,並威脅將馮某的核心技術公布給其同行業競爭者。11月,馮某報案,葛某被捕。

像這種竊取商業機密,敲詐錢財,或出售給競爭對手獲利的行為,如果黑客“低調”處理的話,受害人很難及時發現。2010年底,瑞星應邀對100家企業內網進行安全檢查,發現20%有過被入侵的痕跡,其中有的甚至在關鍵服務器被植入了木馬程序,黑客可以對其進行遠程操控。而這些中招的企業,此前盡管發現過一些蛛絲馬跡,但並沒有加以重視。

7、關鍵業務受影響

隨著網絡應用與內網數據庫的對接,有些互聯網公司的核心服務器會暴露於互聯網外網,對於這些服務器的保護,應該是從事相應業務公司的重點。例如,有些學校的畢業證查詢系統被黑客攻擊,黑客可以修改畢業生記錄,進而收取錢財。

案例一:

2010年6月,北方民族大學教務處網絡管理人員發現,有人利用網絡侵入該校教務管理系統所在的服務器,私自篡改學生成績。經過與之前打印出來的學生成績統計表對比,發現其中34名學生的成績由先前的不及格被篡改為及格。該校教務處立即向銀川市公安局網絡安全保衛支隊報案。

警方調查發現,犯罪嫌疑人通過實施跨國遠程操作、發展下線代理來實施犯罪行為,追查難度很大,經過警方辦案人員在全國多個省、市、自治區開展偵查、取證工作之後,7月24日,銀川警方一舉抓獲李春江等全部犯罪團伙成員。

據了解,李春江在掌握破解高校教務系統漏洞的黑客技術後,先後向國內50多所高校上傳木馬程序,幫助近百名學生篡改近200門課程成績,從中牟利10萬余元。

案例二:

2011年農歷大年初二,“潛伏”某游戲網站長達兩年多,利用網絡漏洞修改消費點數牟利400余萬元的四川綿陽籍人宋延熙,在從國外回老家舉行婚禮前一天,被江蘇省南京市公安局玄武分局抓獲歸案。據了解,宋延熙現供職於新加坡某大學,此前曾在中科院擔任研究員,具有博士學歷背景。

據宋延熙供述,從2008年開始,他運用自己的計算機知識,侵入杭州某游戲網站後台,尋找到後台漏洞並修改“虛擬銀行”數據,將產生的虛擬貨幣轉至其朋友的支付寶中,進而向玩家出售,從中獲利400余萬元。

- 上一頁:讓你擁有穩定的無線信號的設置技巧

- 下一頁:瑞星“雲查殺”上線